用openvpn连接hackthebox

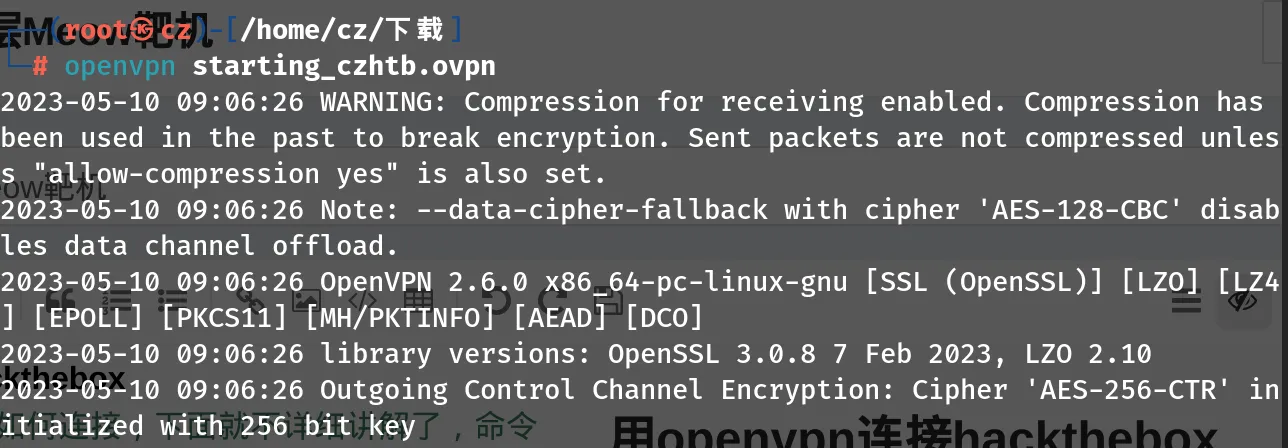

上节文章已经讲述了如何连接,下面就不详细讲解了,命令如下

su - root

Ctrl+T #开启几个窗口方便后续操作,这里根据自己需求开启

openvpn starting_czhtb.ovpn #这里openvpn后面跟的就是上节平台下载的文件

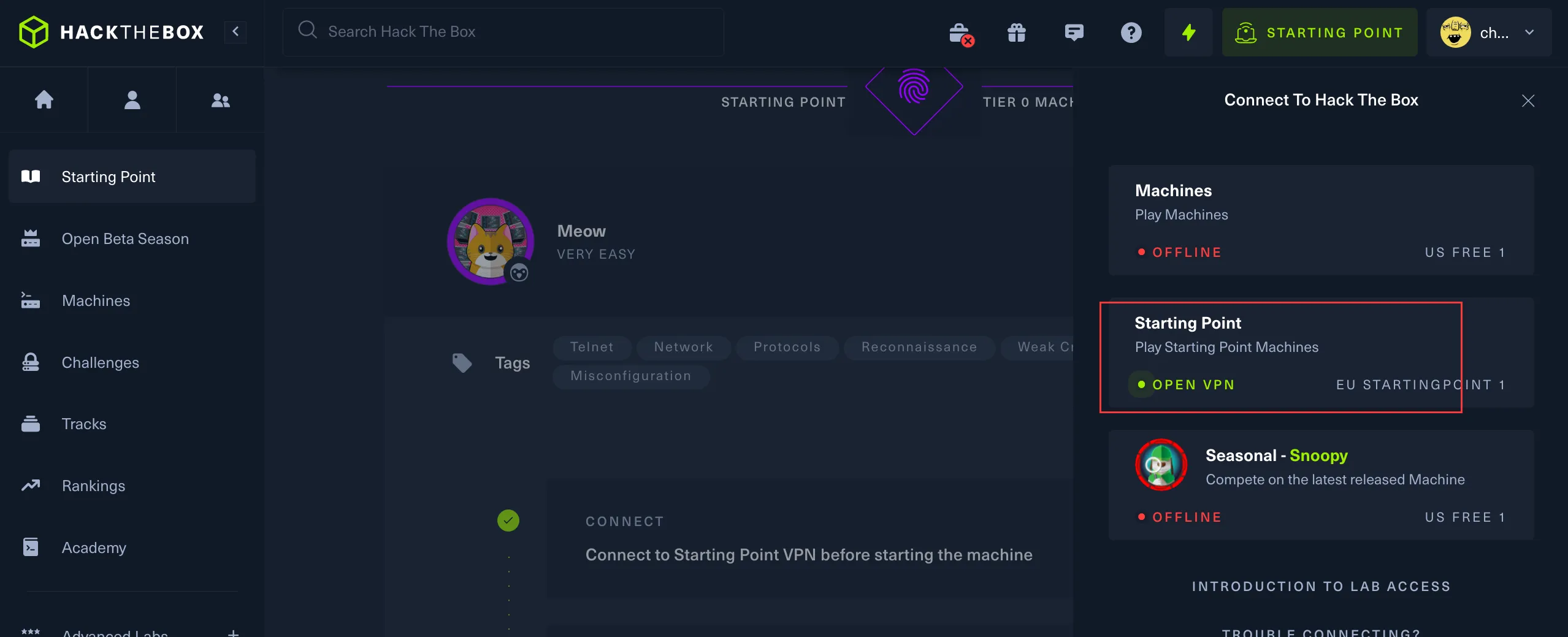

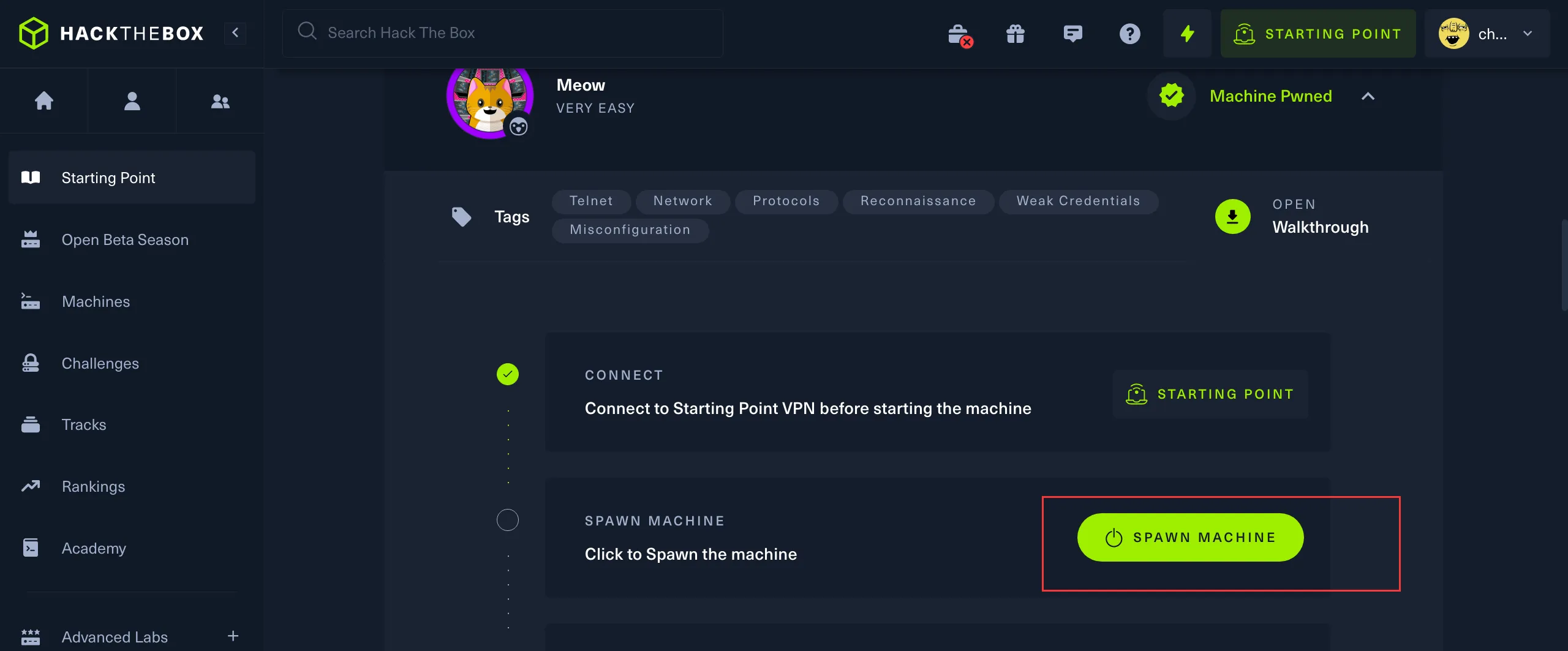

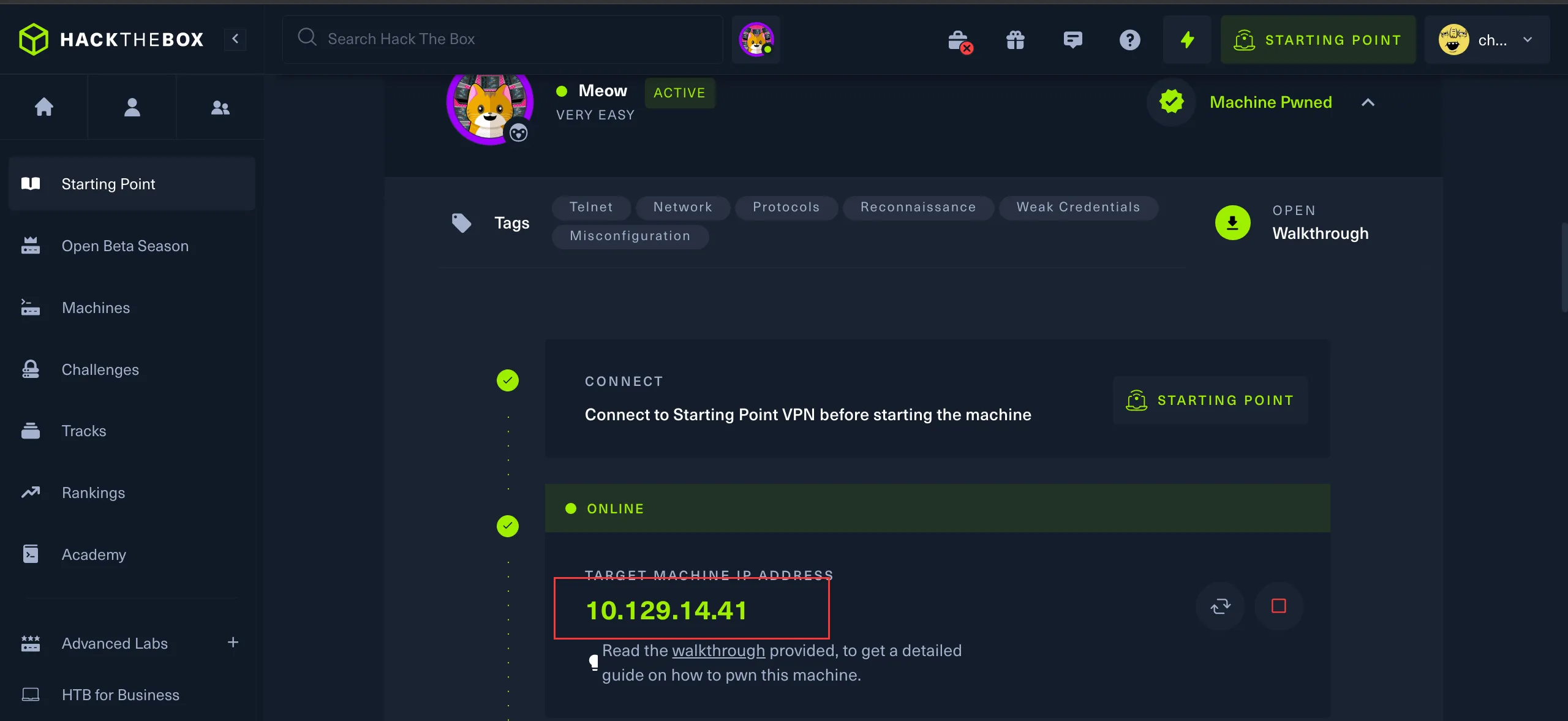

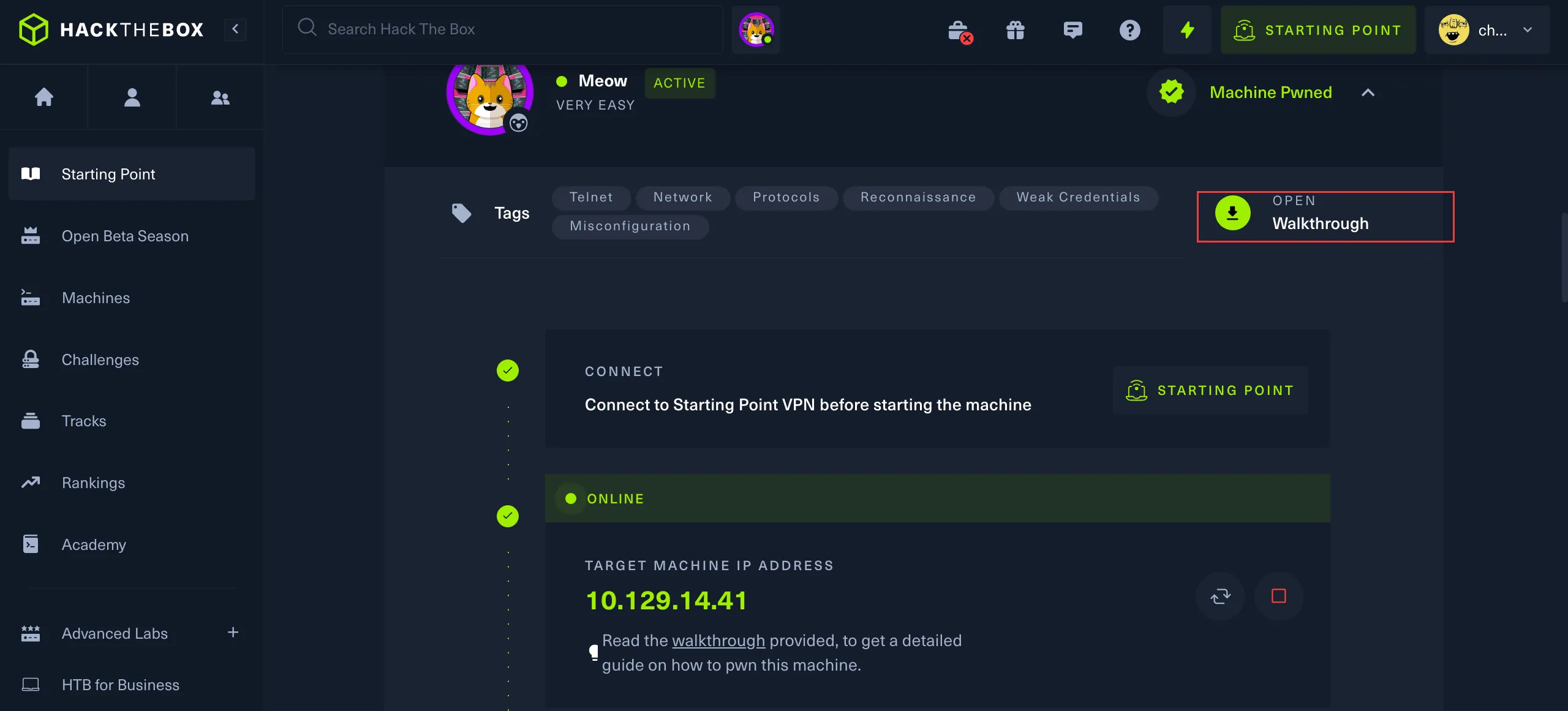

启动实例

如下图所示代表启动成功

下载文档

下载官方文档用于辅助答题

由于htb平台以及官方文档都是纯英文的,这对英语不好的小伙伴不是很友好,建议大家下载浏览器翻译插件,有很多免费的可用,这里我用的谷歌浏览器,并设置了代理,过程比较繁杂,如有小伙伴自备代理clash可联系小志咨询用法

题目详情

可以看到靶机总共9题,主要讲述的都是一些平台的登录操作和基础入门命令,具体可以参考官方文档答题,不会的可以点击题目下方的提示,本着提高大家从基础到牛逼的原则我给大家把题目翻译的译文放在下方,大家根据文档自行答题,文末我会把题目所有答案打包分享,大家实在不会的再翻阅答案,最后一题flag靠大家自己获取,那么开始我们的答题吧

TASK 1

What does the acronym VM stand for?

#译文:

任务1

首字母缩略词 VM 代表什么?

TASK 2

What tool do we use to interact with the operating system in order to issue commands via the command line, such as the one to start our VPN connection? It's also known as a console or shell.

#译文:

任务 2

我们使用什么工具与操作系统交互,以便通过命令行发出命令,例如启动 VPN 连接的工具?它也被称为控制台或外壳。

TASK 3

What service do we use to form our VPN connection into HTB labs?

#译文:

任务 3

我们使用什么服务来建立与 HTB 实验室的 VPN 连接?

TASK 4

What is the abbreviated name for a 'tunnel interface' in the output of your VPN boot-up sequence output?

#译文:

任务 4

VPN 启动序列输出中“隧道接口”的缩写名称是什么?

TASK 5

What tool do we use to test our connection to the target with an ICMP echo request?

#译文:

任务 5

我们使用什么工具通过 ICMP 回显请求测试我们与目标的连接?

TASK 6

What is the name of the most common tool for finding open ports on a target?

#译文:

任务 6

用于在目标上查找开放端口的最常用工具的名称是什么?

TASK 7

What service do we identify on port 23/tcp during our scans?

#译文:

任务 7

我们在扫描期间在端口 23/tcp 上识别出什么服务?

TASK 8

What username is able to log into the target over telnet with a blank password?

#译文:

任务 8

什么用户名能够使用空白密码通过 telnet 登录目标?

SUBMIT FLAG

Submit root flag

#译文:

提交标志

提交根标志

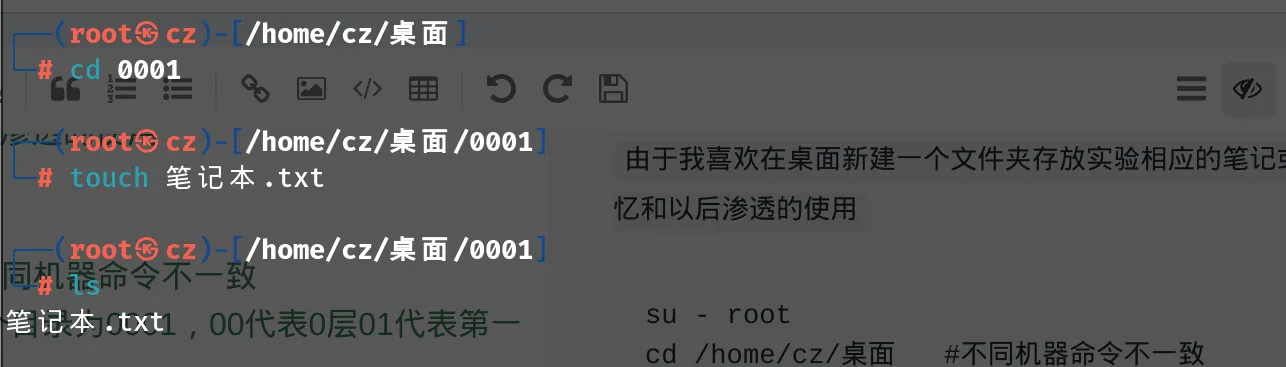

实验环节

由于我喜欢在桌面新建一个文件夹存放实验相应的笔记或命令,方便记忆和以后渗透的使用

su - root

cd /home/cz/桌面 #不同机器命令不一致

mkdir 0001 #新建一个目录为0001,00代表0层01代表第一个机器

cd 0001

touch 笔记本.txt #新建一个笔记本文件用来存放相关命令

ls #查看笔记本是否创建成功

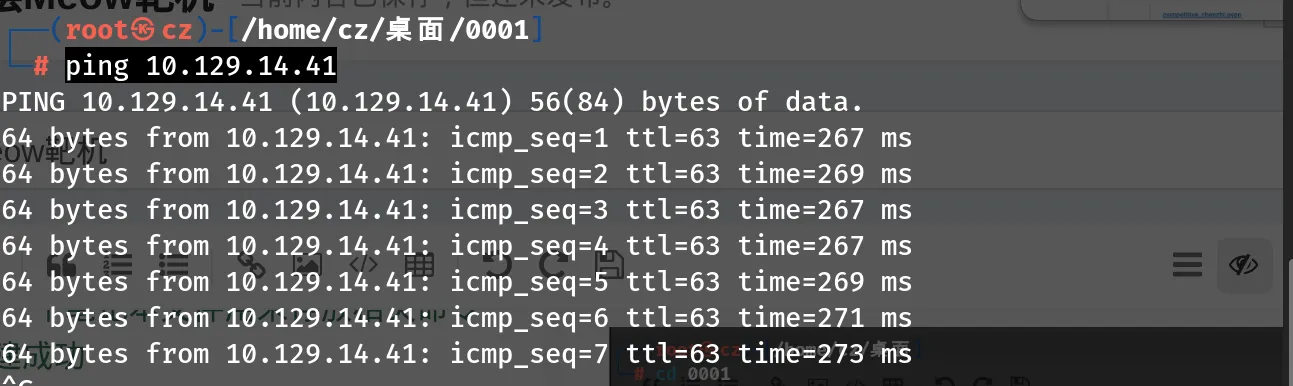

测试靶机是否连接成功

ping 10.129.14.41

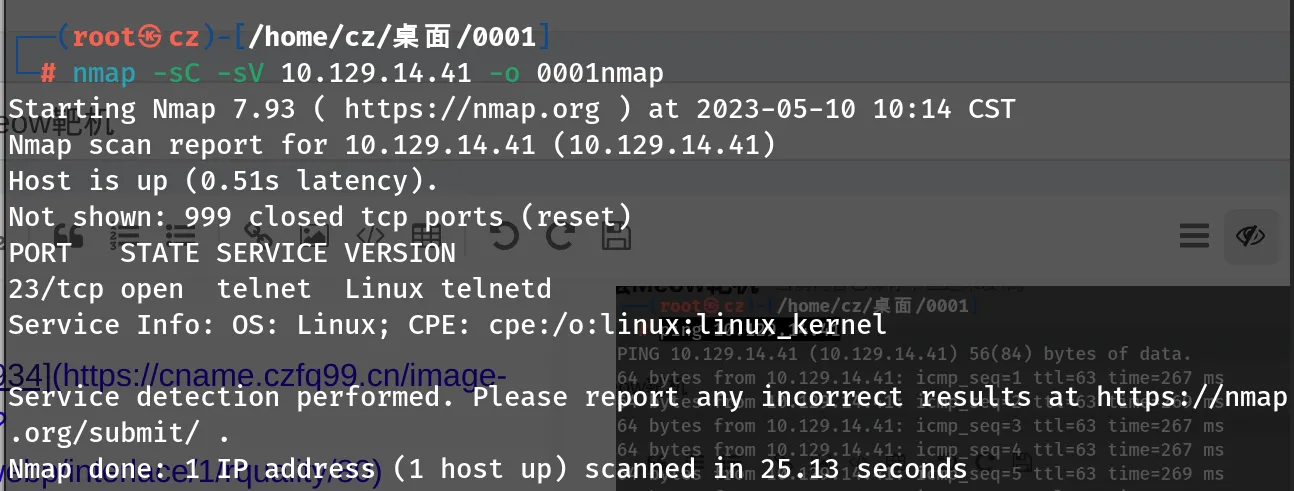

使用nmap工具查看端口开放情况

nmap -sC -sV 10.129.14.41 -o 0001nmap #-o代表将输出结果打印到0001nmap这个文件中,方便后续查看使用

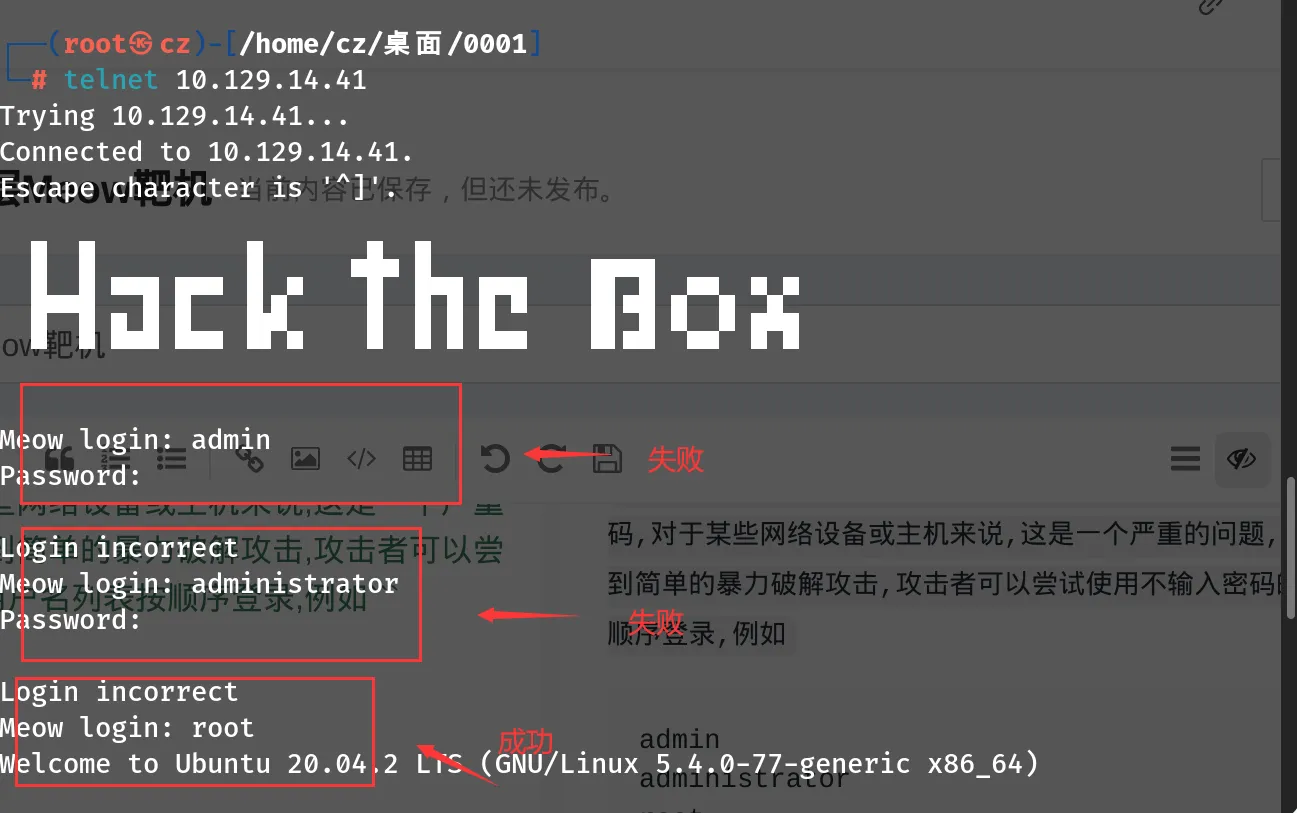

我们可以看到23端口是开放状态,那我们可以远程登录尝试一下,telnet是个古老的服务,它用于于远程管理网络上的其他主机

telnet 10.129.14.41

有时,由于配置错误,为了方便访问,一些重要的帐户可能会留下空白密码,对于某些网络设备或主机来说,这是一个严重的问题,使它们容易受到简单的暴力破解攻击,攻击者可以尝试使用不输入密码的用户名列表按顺序登录,例如

admin

administrator

root

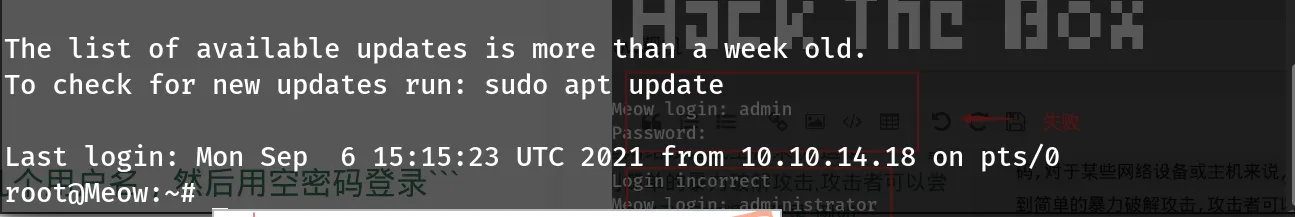

我们依次尝试上面几个用户名,然后用空密码登录

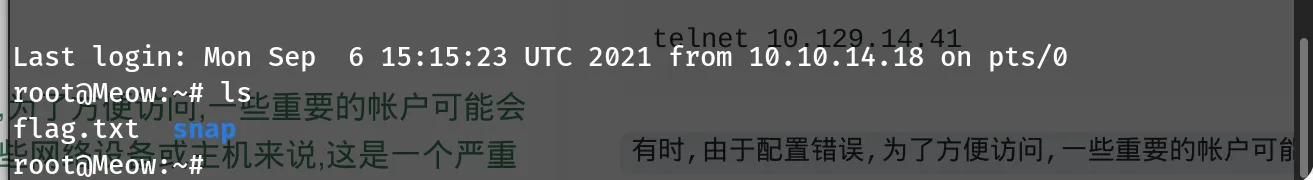

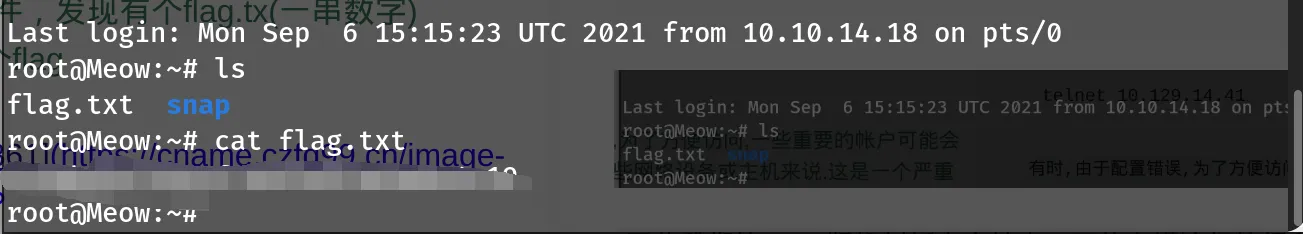

ls 查看根目录下的文件,发现有个flag.tx(一串数字)

cat flag.txt #查看这个flag

至此我们的Meow靶机剖析完全结束,可能有懂这行的问我,你这也太简单了吧,骗骗小白还行,其实写这个博客的初衷就是让很多对网络安全零基础的小白能更快的了解这个行业,理解相关的知识,我可以写一些高级渗透,漏洞挖掘,逆向工程的教程,但是俗话说不可贪一日之功,要学就好好的学,从事网络安快4年了,我最能体会初学者的心态,好了,废话不多说了,关注小志,下期内容见

评论区